Cloud-Services – das ist immer noch das Topthema Nummer eins. Laut einer aktuellen Studie wollen 62% der deutschen Mittelständler trotz Abhörskandal und Spionageaktivitäten in den kommenden 12 Monaten die Vorzüge der Cloud nutzen. Aus gutem Grund: Die Auslagerung der IT in externe Rechenzentren macht Unternehmen extrem flexibel, spart Kosten und Zeit. Immer mehr Unternehmen erkennen aber auch die Risiken der Datenwolke und wollen ihre Daten entsprechend schützen. Gut zu wissen, dass eine sichere Nutzung der Cloud längst möglich ist. Ob beim Filesharing via DropBox, ob mit SaaS-Systemen für das Customer Relationship Management oder bei der ausschließlichen Nutzung externer IT: Online-Dienste legen vertrauliche Unternehmensdaten im World Wide Web ab. Und so können diese auch schnell in die falschen Hände geraten. So muss klar werden, an welchen Stellen Cloud-Dienste genutzt werden dürfen und welche Daten generell zu sensibel für die Speicherung in der Cloud sind. Die meisten Unternehmen wissen längst: Hochsensible Daten, wie etwa Forschungs- und strategische Planungsdaten gehören nicht in die Cloud. Und bei personenbezogenen Daten schränkt bereits der Datenschutz die Nutzung von Clouddiensten ein. Viele Unternehmen verzichten aus einem gesunden Sicherheitsgedanken heraus allerdings auf Vorteile, die ihnen die Online-Dienste bieten.

Behörden und sicherheitsbetreute Unternehmen setzen seit Jahren auf Hochsicherheitslösungen zum Schutz von Daten, die als „Verschlusssache“ gekennzeichnet sind und verhindern so den unbefugten Zugriff auf vertrauliche Informationen. Cloud ist dabei allerdings nicht gleich Cloud. Grundsätzlich ist zu unterscheiden zwischen zwei Varianten: einer „Public Cloud“ und einer „Private Cloud“. Eine „Public Cloud“ ist eine öffentlich zugängliche Infrastruktur. „Sie eignet sich besonders für junge, stark wachsende Unternehmen“, erklärt Rost. Denn die Public-Cloud-Dienste sind hochgradig skalierbar und können kurzfristig an den aktuellen Nutzerbedarf angepasst werden. Gemietet – und gezahlt – wird einzig die gerade benötigte Leistung. Der Nachteil: Die Unternehmensdaten sind gemeinsam mit denen anderer Cloud-Nutzer auf den Provider-Systemen gespeichert. Die Qualität der Mandantentrennung ist deshalb ein wichtiger Faktor für die Sicherheit der Daten. In einer „Private Cloud“ wird die IT exklusiv für nur eine Institution betrieben. So wird ein deutlich höheres Sicherheitsniveau erreicht. Sie kann von dieser selbst oder einem externen Anbieter organisiert und geführt werden.

Egal ob „private“ oder „public“: Auf dem Transport der Daten hin zur Cloud sind die Daten besonders gefährdet. Um diese vor einem unberechtigten Zugriff zu schützen, sollte unbedingt eine vom Bundesamt für Sicherheit in der Informationstechnik (BSI) zertifizierte oder zugelassene Verschlüsselung eingesetzt werden. Eine derart gesicherte Datenkommunikation ermöglicht etwa der Netzwerk-Verschlüsseler R&S SITLine ETH.

Für die sichere Nutzung von öffentlichen Online-Diensten ist zusätzlich die Festlegung einer Sicherheits-Policy entscheidend. Es muss klar sein, wer welche Dienste nutzen darf und welche Dateien in die Cloud geladen werden dürfen. Es empfiehlt sich, Nutzergruppen einzurichten. Rost dazu: „Um unbeabsichtigten Datenverlust auszuschließen, könnte beispielweise dem Vertrieb der Gebrauch eines Filesharing-Dienstes für die Kundenkommunikation gestattet sein, der Entwicklungs-Abteilung aus Sicherheitsgründen hingegen nicht.“ Die automatisierte Umsetzung solcher Regelwerke ist mit moderner Firewall-Technik bereits möglich. Das Lesen von Facebook-Seiten kann beispielsweise durch die Firewall zugelassen werden – das Einstellen von Nachrichten aber nicht.

Dabei richten sich aktuelle Cyberangriffe nicht primär von außen gegen die Unternehmensfirewall. Daher sollte eine zusätzliche Sicherheitsinstanz implementiert werden. Hier hilft eine Firewall mit permanent laufendem Protokolldekoder wie etwa „SITGate“ von Rohde & Schwarz SIT. Die Technologie prüft den kompletten Datenfluss von und zum Internet. Sie bündelt alle Sicherheitschecks an einer zentralen Stelle und umfasst neben Malware-Schutz und Webfilter auch die Applikations-Erkennung und die Prüfung nutzerspezifischer Zutritts- und Zugriffsrechte. Selbst differenzierte Sicherheitsrichtlinien können so automatisiert eingehalten und jederzeit flexibel aktualisiert werden.

Neben einer geeigneten Sicherheitstechnologie müssen aber auch bei der Auswahl des Cloud-Anbieters einige Kriterien berücksichtigt werden. Entscheidend ist die Transparenz. Erlauben die Datenschutzrichtlinien des Anbieters beispielsweise die Weitergabe von Instanzen und Daten an einen Subunternehmer, unterliegt dieser möglicherweise anderen Gesetzen als der eigentliche Vertragspartner. Wird ein Cloud-Anbieter mit Sitz in Deutschland beauftragt, unterliegt dieser einem äußerst strengen Datenschutz. Und auch EU-Anbieter weisen ein höheres Schutzniveau auf, als es in vielen anderen Teilen der Welt gefordert wird. Damit dieses Niveau nicht unterlaufen wird, müssen Unternehmen vertraglich sicher stellen, das sich auch die Cloud-Subunternehmer daran halten. Auch wenn Cloud-Anbieter in der Regel über eine hochprofessionelle Ausfallsicherheit und ein ausgefeiltes Notfallmanagement verfügen: einige Fragen muss sich der Cloud-Nutzer dennoch stellen. Welche Maßnahmen sorgen bei einem Stromausfall oder anderen lokalen Infrastruktur-Störungen für ein schnelles Recovery? Und was geschieht mit den Cloud-Dateien, wenn der Anbieter nicht länger geschäftsfähig ist?

Wer die Cloud nicht nur privat zum Hochladen von Weihnachtskarten oder Geburtstagsgrüßen nutzen will, sollte einige Regeln beachten und seine Daten entsprechend schützen. Die notwendige Technologie dazu steht längst zur Verfügung – und zwar Made in Germany, d.h. nach höchsten Datenschutzstandards entwickelt.

Unsere Webinar-Empfehlung

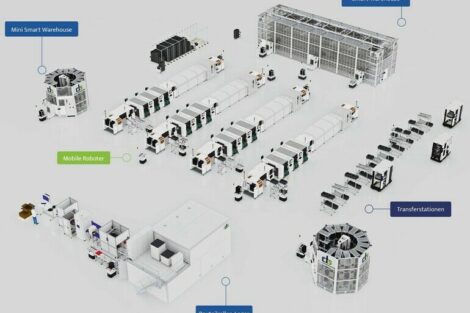

10.10.22 | 10:00 Uhr | Conformal Coating ist ein wichtiges Verfahren, um elektronische Baugruppen vor dem vorzeitigen Ausfall zu schützen. Damit bekommt der Beschichtungsprozess eine immer höhere Bedeutung. Dabei ist die Auftragsstärke ein wichtiges Qualitätskriterium. Nur eine…

Teilen: